IoT(Internet of Things)は、企業の生産性向上・自動化・効率化を支える重要な技術として、今やあらゆる業界に浸透しています。製造現場での機器制御、建設現場での遠隔モニタリング、物流における位置情報管理にいたるまで、IoTの導入範囲は日々拡大しています。

しかし、普及に伴いサイバー攻撃のリスクも急増しています。セキュリティ対策をせずに稼働し続けてしまったり、ネットワーク経由でセキュリティを侵害されると企業全体に被害が拡大しやすい特性があります。

本記事では、企業が直面しているIoTセキュリティの課題と対策を整理し、企業が実務で実践すべき多層防御の対策ポイントについて解説します。

目次

- 1. 企業が直面するIoTセキュリティの課題と脅威

- 2. IoT機器・製品に潜む脆弱性と問題点

- 3. 企業が取るべきIoTセキュリティ対策の基本ポイント

- 4. 最新のサイバー攻撃動向と製造現場での実被害

- 5. 事例から読み解く企業を守るためのベストプラクティス

- 6. まとめ:IoT時代に企業が目指すべきセキュリティ対策とは

- 7. HUBULLETのシステム導入支援におけるセキュリティ対策への総合的な取り組み

- 8. 法人向けIoT機器・システム導入に関するお問い合わせはこちら

1. 企業が直面するIoTセキュリティの課題と脅威

近年、IoTは製造、物流、建設、エネルギーインフラなど多くの産業で活用されており、DX(デジタルトランスフォーメーション)の中心的存在になりつつあります。

しかし同時に、IoTデバイスを狙った攻撃が急増し、企業は新しい性質のリスクに晒されています。

特に以下の課題が顕著です。

- 脆弱なデバイスを入口にネットワーク全体へ侵入されるリスク

- ファームウェア更新の遅れにより、既知の脆弱性が放置されやすい

- クラウド連携の増加により、攻撃範囲が広がっている

- 業務重要度の高い機器(監視カメラシステム/製造ラインなど)が狙われている

IoT機器は小型で安価なものも多く、十分なセキュリティ機能を持たないまま導入されるケースが少なくありません。

その結果、攻撃者にとって「侵入しやすい弱点」という位置づけになってしまうのです。

2. IoT機器・製品に潜む脆弱性と問題点

2-1. 設計段階と運用段階で異なる脆弱性

IoTデバイスは、製品の設計段階でセキュリティが十分に考慮されていないケースが非常に多くあります。また、運用後のメンテナンス不足によって、脆弱性が長期間放置される問題も深刻です。

代表的な脆弱性は以下の通りです。

- 初期パスワードがそのまま使われている

- 通信が暗号化されていない(平文通信)

- ファームウェアのアップデート方法が確立していない

- 外部からアクセス可能なポートを不用意に公開している

- 複数メーカーのデバイスが混在して管理が複雑化

参考資料:セキュリティ対策の基本と共通対策 情報セキュリティ 10 大脅威 2024 版 | IPA 独立行政法人 情報処理推進機構(PDF)

2-2. 産業用・家庭用機器など、多様なIoTデバイスのセキュリティリスク

産業用機器におけるIoTセキュリティの課題は「IT部門だけの問題」ではなく、企業全体の経営リスクとして捉える必要があります。

IoT機器の脆弱性は、設計段階・運用段階の両方で発生します。

- 認証情報が初期設定のまま変更されていない機器

- 暗号化通信を採用していないデバイス

- 更新プログラム(パッチ)の配布体制が不十分な製品

などが挙げられます。

家庭用IoTでは個人情報漏えいの問題が中心ですが、産業用IoTでは制御命令の改ざんや機器の停止といった物理的な被害を引き起こす点で、より重大であると言えます。

特に製造ラインや監視システムなど、業務の中核を担うIoT機器が被害を受けると、生産停止や情報漏えいなど深刻な影響を及ぼします。

さらに、複数のベンダー製デバイスが混在する環境では、どこに脆弱性があるかを把握するのも困難です。企業は、デバイスごとの仕様や通信経路を把握し、脆弱性を早期に特定する仕組みを整えることが不可欠です。

3. 企業が取るべきIoTセキュリティ対策の基本ポイント

IoT環境を安全に保つためには「多層防御」を前提にした対策の実施が欠かせません。特に以下の3つの観点からの取り組みが効果的です。

3-1. 技術的対策(デバイス・ネットワークの強化)

- マルウェア対策ソフトの導入

- IDS/IPSなどによる不正侵入の検知・防御

- TLSによる通信の暗号化(HTTPS/MQTTS)

- デバイスとクラウドの証明書による相互認証

- デバイス単位のアクセスポリシー設定

- 自動アップデートによる脆弱性の早期解消

- 外部ポートを公開しない通信方式の採用

ここがPOINT★ 「クラウドリソースへのアクセスはポリシーで厳密に制限」「動画・静止画送信にはワンタイムトークンを利用」などは、IoTセキュリティにおいて非常に有効な仕組みです。

3-2. 運用的対策(管理の仕組みの整備)

- 接続されている全IoTデバイスの管理台帳化(可視化)

- アクセス権限の最小化

- 通信ログ・操作ログの継続的なモニタリング

- 定期的な脆弱性診断・設定見直し

- サプライチェーン全体の安全性確認(委託先の機器も含む)

ここがPOINT★ 多くのインシデントの原因は「管理漏れ」「不要な通信の見落とし」によるものです。

3-3. 組織的対策(企業全体の取り組み)

- セキュリティポリシー・ガイドラインの整備

- 従業員教育の実施

- インシデント対応プロセスの策定

- 経営層を巻き込んだセキュリティ投資判断

ここがPOINT★ IoTは事業部や現場部門が主導するケースも多く、組織横断の意識統一が欠かせません。

4. 最新のサイバー攻撃動向と製造現場での実被害

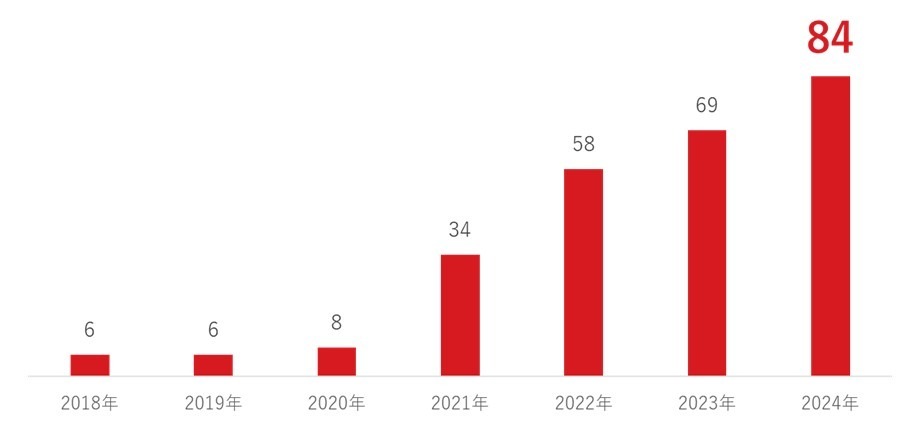

4-1. 日本におけるランサムウェア被害の最新動向(2024年)

2024年、日本国内の組織におけるランサムウェア被害の公表件数は過去最多となる84件に達し、年々増加を続けていることが明らかになりました。

以下のデータは、国内だけでなく、海外拠点を含む企業の被害事例を集計したものであり、サイバー攻撃の影響がグローバルに拡大していることを示しています。

さらに、トレンドマイクロ社の調査によると、以下の点も明らかになっています。

- 海外拠点を含む企業への攻撃も増加している

- 新興ランサムウェアグループが日本の企業や団体を標的とした攻撃も確認されている

- 標的型攻撃や認証情報窃取なども懸念される

法執行機関の取り締まりが進む一方で、攻撃グループの新陳代謝が活発化している現状を踏まえると、企業や組織には継続的なセキュリティ強化と情報共有の体制整備が一層求められる状況にあります。

参考資料:2024年サイバーリスク動向総括:サイバーリスクの放置や無自覚が組織のインシデントに直結│トレンドマイクロ株式会社

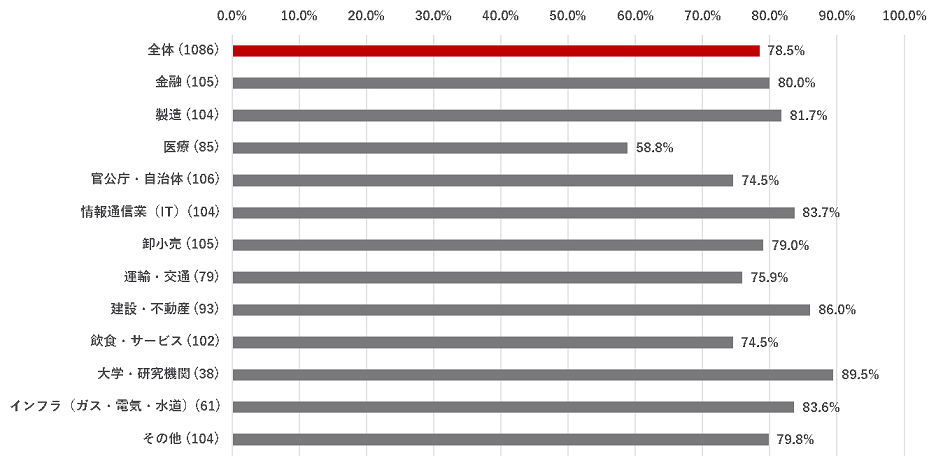

4-2. 工場などの製造現場におけるサイバーセキュリティ事故の動向(2019年4月~2020年3月)

工場などの製造現場では、IoTやAIの導入に伴いサイバーセキュリティリスクが高まっており、高セキュリティが求められる自動車や半導体、医療機器などの製造分野をはじめ、幅広い業種での対策が必要です。

トレンドマイクロ社の2019年4月〜2020年3月の調査によると、以下が明らかになっています。

- 全業種の約8割が何らかのセキュリティインシデントを経験

- 製造業のみでは8割を上回っていたことが明らかに

- フィッシング・BECだけでなく、ランサムウェア・標的型攻撃も多数

被害の多くはフィッシングやビジネスメール詐欺ですが、標的型攻撃やランサムウェアによる深刻なケースも報告されています。

実際、経済産業省が掲載しているデータからも明らかであるように、世界中の自動車メーカーや半導体工場、石油化学プラントなどでマルウェアやランサムウェア感染による生産停止や被害が発生しており、業種を問わず継続的なセキュリティ対策や関係者によるガイドラインの遵守が求められています。

参考文献:

- 法人組織のセキュリティ動向調査 2020年版を発表~国内法人組織のセキュリティインシデント発生率は約8割、平均被害額は約1億4800万円~│トレンドマイクロ株式会社

- 令和3年度サイバー・フィジカル・セキュリティ対策促進事業 工場等の製造現場におけるサイバーセキュリティ確保に向けた調査報告書│三菱総合研究所│経済産業省 (PDF P.4-6)

5. 事例から読み解く企業を守るためのベストプラクティス

製造・インフラ・物流など幅広い業種の事例から明らかになった最重要ポイントは以下の3つです。

- 1. 可視化(見える化):ネットワークにつながるすべてのIoT機器の接続状況や稼働状態を把握し、「管理されていない機器」「意図しない通信」を早期発見することが不可欠です。

- 2. 分離(ネットワークセグメンテーション):業務上重要なIoTネットワークと基幹システムを分離し、侵入された際の被害範囲を最小化します。

- 3. 監視体制の強化:通信ログ・操作ログをモニタリングし、異常をリアルタイムで検知・対応する体制を構築します。

IoT環境では、管理が行き届いていないデバイスや脆弱なネットワーク設定が攻撃の入り口となるケースが多く報告されています。したがって、すべての機器を可視化し、侵入経路を迅速に特定・封じ込めることこそが、防御のベストプラクティスであるといえます。

6. まとめ:IoT時代に企業が目指すべきセキュリティ対策とは

IoTの普及により、企業はこれまで以上にデジタル基盤へ依存するようになりました。AIによる異常検知や自動対応、クラウド連携による高度な管理体制など、IoTを活用した業務改善は今後も拡大していきます。

一方で、サイバー脅威も同時に高度化し、IoTデバイスやクラウドを経由した攻撃も増加しています。そのため、企業は「導入して終わり」ではなく、継続的にリスク評価と対策の更新を行う仕組みが不可欠です。

特に重要となるのは以下の4点です。

- 1. 現状把握(デバイス・ネットワーク・クラウドの可視化)

- 2. リスク評価(脆弱性・運用上の課題の発見)

- 3. 段階的な対策実施(多層防御・ログ管理・ネットワーク分離)

- 4. 専門家との連携(設計段階からのセキュリティ考慮)

このサイクルを維持することで、IoT活用による価値創出と安全性を両立できます。

7. HUBULLETのシステム導入支援におけるセキュリティ対策への総合的な取り組み

HUBULLETは、企業向けのIoT関連システム導入支援を中心にサービスを提供しています。

導入されるシステムが企業内で安全に運用されることを最重要視し、初期設計から運用フェーズまで一貫してセキュリティに配慮した構築支援を行っています。

具体的には以下のような取り組みを実施しています。

- 暗号化通信・証明書認証・アクセス制御など、安全なシステム構成を前提とした設計

- 利用シーンに応じた適切なユーザー権限・アクセス範囲の設定支援

- 不要な通信経路や脆弱な設定を排除し、リスクを抑えた導入計画を作成

- 初期構築後も運用負荷が増えないよう、シンプルで維持しやすい設計を重視

HUBULLETの役割は、企業がIoT技術を導入する際に、「安全に」「無理なく」「実務と整合した形で」運用できる環境を準備することです。

そのため、IoTシステムの導入を検討されている企業様が、「実際の運用でどんなリスクがあるのか」「クラウドやネットワークをどう設計するべきか」といった不安をお持ちの場合にも、導入プロセスの一環としてサポートすることが可能です。

8. 法人向けIoT機器・システム導入に関するお問い合わせはこちら

HUBULLETでは、IoT関連システムの導入に関して、安全性を考慮した構成設計や運用方法についてのご相談を随時お受けしています。

「導入前に確認しておきたいことがある」「どの方式が自社に合うのか判断したい」といった段階でも大丈夫です。お気軽にお問い合わせください。